駭客組織在執法單位從事執法行動,破壞基礎設施之後,另起爐灶再度從事攻擊行動的情況不時傳出,而最近一波惡意軟體SmokeLoader再度出沒的攻擊行動相當值得留意,因為這是在遭執法單位查緝之後,該惡意程式的最新活動。

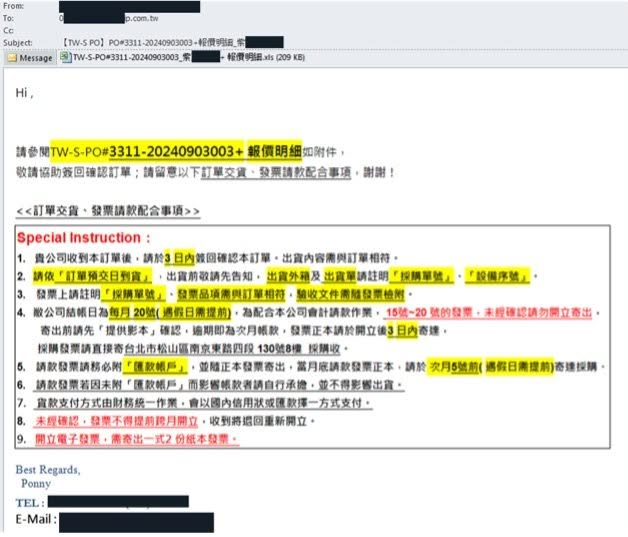

值得留意的是,這波攻擊行動針對臺灣的企業而來,駭客的目標涵蓋製造業、醫療保健、資訊科技等多個產業。特別的是,攻擊者竟使用內容幾乎一模一樣的釣魚信,對不同公司下手。

【攻擊與威脅】

收到報價相關電子郵件請注意!可能是釣魚!惡意軟體SmokeLoader鎖定臺灣企業下手

今年5月,歐洲刑警組織與十多個國家的執法單位聯手,針對包含SmokeLoader在內的多款惡意程式載入工具(Loader)、殭屍網路,摧毀相關基礎設施,並逮捕嫌犯、凍結不法所得,但事隔數個月,這些駭客又再度從事攻擊行動,而且,這次疑似針對臺灣而來。

資安業者Fortinet指出,他們在今年9月看到新一波的SmokeLoader攻擊行動,駭客針對臺灣的製造業、醫療保健、資訊科技,以及其他領域的公司而來。值得留意的是,過往攻擊者將SmokeLoader作為散布其他惡意程式的管道,但在這波資安事故裡,駭客從C2伺服器下載其他的SmokeLoader外掛程式,以便進行後續的惡意活動。

攻擊者先是透過釣魚信對目標下手,他們假借提供報價的名義,要求收信人依照指示進行確認、回覆,一旦收信人開啟附件的報價資料檔案,電腦就有可能執行VBS指令碼,啟動惡意程式載入工具AndeLoader,最終載入SmokeLoader的有效酬載。

Word檔案修復功能遭到濫用!攻擊者藉此繞過電腦資安防護機制,假借公司人資與員工福利的名義從事網路釣魚

提供惡意軟體分析沙箱的資安業者Any.run指出,他們發現疑似利用零時差漏洞的攻擊行動,駭客在過程中不僅能迴避防毒軟體的偵測,還能繞過收信軟體Outlook的垃圾信過濾機制,並防有人上傳到沙箱進行檢查。

針對攻擊者接觸受害者的管道,研究人員提及是透過釣魚信來進行,一旦收信人打開附件Word檔案,Word就會顯示警告視窗,表示偵測到檔案已經損壞,並指出內含無法讀取的內容,詢問使用者是否嘗試進行修復。資安新聞網站Bleeping Computer取得Any.run找到的惡意檔案,指出攻擊者假借人力資源部門,使用薪資、員工福利、獎金為誘餌,寄送挾帶ZIP檔或Word檔案附件的電子郵件,而且,這些檔案名稱皆包含以Base64編碼的字串。

其他攻擊與威脅

◆勒索軟體Interlock疑從9月出現,對8個國家企業組織發動攻擊

◆安卓惡意軟體SpyLoan透過Google Play市集散布,已被下載800萬次

◆駭客組織UNC2465佯稱提供合法工具,散布後門程式Smokedham以從事勒索軟體攻擊

【漏洞與修補】

Windows Server 2012、2012 R2存在MotW零時差漏洞

11月28日專門提供微修補的資安業者0patch指出,他們在伺服器作業系統Windows Server 2012、2012 R2發現零時差漏洞,一旦遭到利用,電腦對於來自網際網路的特定類型檔案,執行Mark of Web(MotW)安全檢查的流程,就有可能被攻擊者繞過。

根據該公司的調查,這項弱點很可能是在2年前引入Windows Server 2012,目前尚未登記CVE編號,他們已通報此事,但截至目前為止,微軟並未提供更新軟體。

而對於這項漏洞影響範圍,研究人員表示,Windows Server 2012與2012 R2已於去年10月終止支援,但即便用戶已購買延伸安全性更新(ESU)並套用,還是會曝露在這項漏洞的危險。

針對資安業者公布的工業用無線基地臺漏洞,研華科技提出進一步說明

上週資安業者Nozomi揭露研華科技(Advantech)EKI工業用無線基地臺一系列漏洞,並指出攻擊者有機會透過空中下載(Over-the-Air,OTA)的管道用於攻擊。雖然研華已於11月20日發布新版韌體修補漏洞,但並未在公告裡列出Nozomi公布的20項漏洞。對此,我們進一步向研華進行確認。

該公司表示,他們在8月5日接獲Nozomi的通報,隨即指派軟體團隊著手分析,並進行修復。經過多輪測試,他們完成新版韌體並經由Nozomi進行驗證,11月25日確認完全修復所有漏洞,並符合業界的資安標準。

針對客戶修補的情況,研華表示他們的產品團隊已陸續通知所有使用EKI-6333系列的客戶,提供相關韌體更新資訊與指引,並建議根據實際使用需求,更新至最新版韌體。

【資安防禦措施】

國際刑警組織與40個國家聯手執行大規模掃蕩,逮捕逾5千人、查獲4億美元不法所得

上週國際刑警組織(Interpol)宣布,他們與40個國家及地區的執法單位聯手,從今年7月至11月執行名為Operation Haechi-V的執法行動,結果逮捕超過5,500名從事金融犯罪的嫌犯,並沒收超過4億美元的不法所得。

上週國際刑警組織(Interpol)宣布,他們與40個國家及地區的執法單位聯手,從今年7月至11月執行名為Operation Haechi-V的執法行動,結果逮捕超過5,500名從事金融犯罪的嫌犯,並沒收超過4億美元的不法所得。

這波執法行動他們針對7種透過網路從事的詐欺行為進行調查,這些包含:語音網路釣魚(vishing)、愛情騙局、色情勒索、投資詐騙、非法賭博、商業郵件詐騙(BEC),以及電子商城詐欺。

他們提及韓國與中國聯手破獲大型語音網路釣魚集團,迄今已有超過1,900人受害,造成11億美元的損失。此犯罪組織的作案手法相當複雜,他們可能會假扮執法人員,或是使用偽造的身分來行騙。兩國執法單位逮捕至少27人,其中19人已遭到起訴。

其他資安產業動態

◆台新銀行加入國際資安事件應變小組論壇FIRST,為臺灣第一家參與該組織的金融機構

近期資安日報

【12月2日】網釣工具包Rockstar 2FA針對汽車相關主題網站而來,意圖竊取用戶的M365帳號

熱門新聞

2025-01-20

2025-01-20

2025-01-20

2025-01-20

2025-01-20